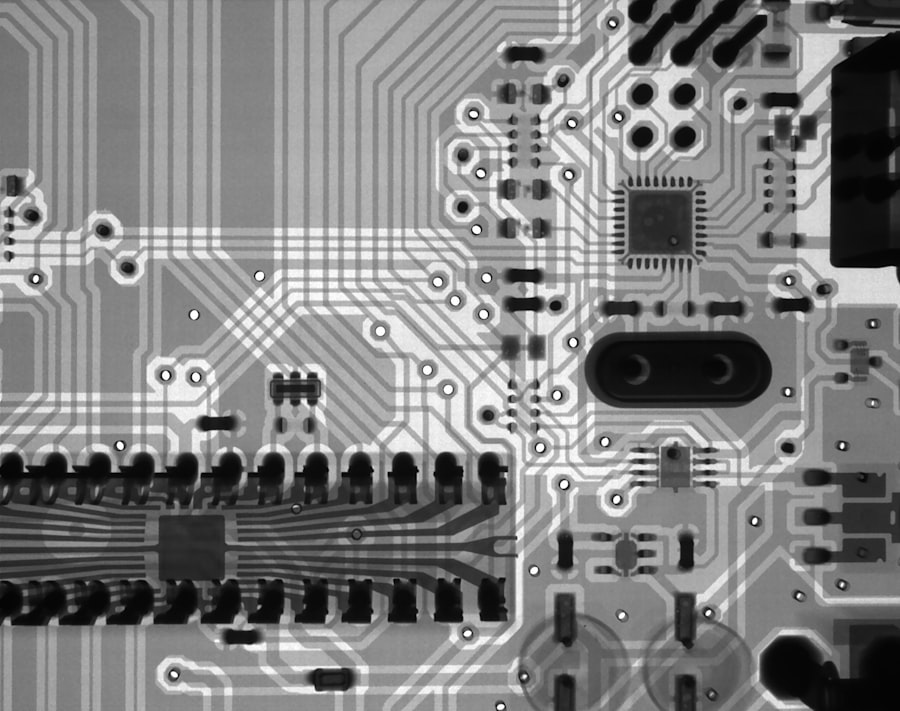

الاختراق باستخدام البرامج الضارة على أجهزة الأجهزة الصناعية الذكية

البرامج الضارة، أو ما يُعرف بالـ “Malware”، هي نوع من البرمجيات التي تم تصميمها خصيصًا لإلحاق الضرر بالأنظمة الحاسوبية أو الشبكات. تشمل هذه البرامج مجموعة متنوعة من الأنواع، مثل الفيروسات، والديدان، وأحصنة طروادة، والبرامج الإعلانية، وبرامج التجسس. تعمل البرامج الضارة عادةً عن طريق استغلال الثغرات الأمنية في الأنظمة أو من خلال خداع المستخدمين لتنزيلها أو تشغيلها.

على سبيل المثال، قد يتم إخفاء فيروس داخل ملف يبدو شرعيًا، وعندما يقوم المستخدم بفتحه، يبدأ الفيروس في تنفيذ التعليمات البرمجية الضارة. تتضمن آلية عمل البرامج الضارة عدة مراحل، بدءًا من التوزيع إلى التنفيذ. في البداية، يتم توزيع البرامج الضارة عبر الإنترنت، سواء من خلال البريد الإلكتروني، أو المواقع المشبوهة، أو حتى عبر وسائل التواصل الاجتماعي.

بعد ذلك، بمجرد أن يتم تحميل البرنامج الضار على جهاز المستخدم، يبدأ في تنفيذ التعليمات البرمجية التي قد تشمل سرقة البيانات، أو تشفير الملفات للمطالبة بفدية، أو حتى التحكم في الجهاز عن بُعد. هذه العمليات يمكن أن تحدث بسرعة كبيرة، مما يجعل من الصعب على المستخدمين اكتشافها قبل فوات الأوان.

أنواع الاختراق باستخدام البرامج الضارة على الأجهزة الصناعية الذكية

تتعدد أنواع الاختراقات التي يمكن أن تحدث باستخدام البرامج الضارة على الأجهزة الصناعية الذكية. واحدة من أبرز هذه الأنواع هي هجمات “رانسوم وير” (Ransomware)، حيث يقوم المهاجم بتشفير البيانات الحيوية في النظام ويطلب فدية لفك تشفيرها. في بيئات التصنيع، يمكن أن تؤدي هذه الهجمات إلى توقف الإنتاج وتعطيل العمليات الحيوية، مما يتسبب في خسائر مالية كبيرة.

نوع آخر من الاختراقات هو “البرامج التجسسية” (Spyware)، التي تهدف إلى جمع المعلومات الحساسة عن العمليات الصناعية. يمكن أن تتضمن هذه المعلومات تفاصيل حول العمليات الإنتاجية، أو بيانات العملاء، أو حتى أسرار تجارية. عندما يتم تسريب هذه المعلومات، يمكن أن تتعرض الشركات لمنافسة غير عادلة أو حتى لمشاكل قانونية.

بالإضافة إلى ذلك، هناك هجمات “الديدان” (Worms) التي تنتشر عبر الشبكات وتستهدف الأجهزة الصناعية بشكل خاص، مما يؤدي إلى تعطيل الأنظمة وزيادة خطر الفشل.

تأثير الاختراق على الأجهزة الصناعية الذكية والعمليات الإنتاجية

تؤثر الاختراقات باستخدام البرامج الضارة بشكل كبير على الأجهزة الصناعية الذكية والعمليات الإنتاجية. عندما تتعرض الأنظمة للاختراق، يمكن أن تتوقف خطوط الإنتاج عن العمل، مما يؤدي إلى خسائر مالية فورية. على سبيل المثال، إذا تم استهداف مصنع للسيارات بفيروس يوقف الآلات عن العمل، فإن ذلك قد يتسبب في تأخير تسليم المنتجات وزيادة التكاليف التشغيلية.

علاوة على ذلك، يمكن أن تؤدي الاختراقات إلى فقدان البيانات الحيوية التي تعتمد عليها الشركات في اتخاذ القرارات الاستراتيجية. إذا تم اختراق نظام إدارة المخزون وسرقة البيانات المتعلقة بالمخزون الحالي والطلبيات المستقبلية، فإن ذلك قد يؤثر سلبًا على قدرة الشركة على تلبية احتياجات السوق. كما أن فقدان الثقة من قبل العملاء والشركاء التجاريين نتيجة للاختراقات يمكن أن يكون له تأثير طويل الأمد على سمعة الشركة.

كيف يمكن للمهندسين الأمنيين حماية الأجهزة الصناعية من البرامج الضارة؟

يعتبر دور المهندسين الأمنيين حيويًا في حماية الأجهزة الصناعية من البرامج الضارة. يجب عليهم أولاً إجراء تقييم شامل للتهديدات المحتملة وتحديد نقاط الضعف في الأنظمة الحالية. يتطلب ذلك استخدام أدوات تحليل الأمان المتقدمة واختبار الاختراق لتحديد الثغرات التي يمكن أن يستغلها المهاجمون.

بعد تحديد هذه الثغرات، يجب تطوير استراتيجيات فعالة لمعالجتها. إحدى الطرق الفعالة لحماية الأجهزة الصناعية هي تطبيق تحديثات الأمان بشكل دوري. يجب على المهندسين التأكد من أن جميع الأنظمة والبرامج المستخدمة محدثة بأحدث تصحيحات الأمان لتقليل فرص استغلال الثغرات.

بالإضافة إلى ذلك، يجب تنفيذ سياسات قوية للتحكم في الوصول إلى الأنظمة الحساسة، مما يضمن أن الأشخاص المصرح لهم فقط هم من يمكنهم الوصول إلى المعلومات الحيوية.

الخطوات الأساسية لتقييم الضعف في أنظمة الأجهزة الصناعية الذكية

تقييم الضعف في أنظمة الأجهزة الصناعية الذكية يتطلب اتباع خطوات منهجية لضمان شمولية العملية وفعاليتها. الخطوة الأولى هي جمع المعلومات حول النظام الحالي، بما في ذلك مكوناته البرمجية والعتادية. يجب على المهندسين الأمنيين فهم كيفية تفاعل هذه المكونات مع بعضها البعض وكيفية تبادل البيانات بينها.

بعد جمع المعلومات، تأتي مرحلة تحليل التهديدات المحتملة. يتضمن ذلك تحديد أنواع الهجمات التي قد تستهدف النظام وتقييم تأثيرها المحتمل. يجب أيضًا تحديد نقاط الضعف المعروفة في البرمجيات المستخدمة وتقييم مدى تعرض النظام لهذه الثغرات.

بعد ذلك، يمكن للمهندسين تطوير خطة عمل لمعالجة هذه الثغرات وتعزيز الأمان العام للنظام.

استراتيجيات للكشف المبكر عن الاختراق باستخدام البرامج الضارة

تعتبر استراتيجيات الكشف المبكر عن الاختراق أمرًا حيويًا لحماية الأجهزة الصناعية الذكية من البرامج الضارة. واحدة من أبرز هذه الاستراتيجيات هي استخدام أنظمة كشف التسلل (IDS) التي تراقب حركة البيانات داخل الشبكة وتبحث عن سلوكيات غير طبيعية قد تشير إلى وجود اختراق. يمكن لهذه الأنظمة أن تنبه الفرق الأمنية في الوقت الحقيقي عند اكتشاف أي نشاط مشبوه.

بالإضافة إلى ذلك، يمكن استخدام تقنيات التعلم الآلي لتحليل البيانات الكبيرة وتحديد الأنماط السلوكية الطبيعية للمستخدمين والأنظمة. عندما يحدث أي انحراف عن هذه الأنماط، يمكن للنظام تنبيه الفرق الأمنية لاتخاذ الإجراءات اللازمة. تعتبر هذه التقنيات فعالة بشكل خاص في بيئات التصنيع حيث تكون الأنظمة معقدة ومتنوعة.

كيف يمكن للشركات تحسين إستجابتها للاختراقات باستخدام البرامج الضارة؟

تحسين استجابة الشركات للاختراقات يتطلب تطوير خطة استجابة شاملة تتضمن جميع جوانب الأمان السيبراني. يجب على الشركات إنشاء فريق استجابة للحوادث يتكون من متخصصين في الأمن السيبراني وقادة الأعمال لضمان التنسيق الفعال أثناء الأزمات. يجب أن يكون لدى هذا الفريق خطة واضحة تحدد الأدوار والمسؤوليات والإجراءات التي يجب اتخاذها عند حدوث اختراق.

علاوة على ذلك، يجب على الشركات إجراء تدريبات دورية لمحاكاة سيناريوهات الاختراق وتقييم فعالية استجابتها. تساعد هذه التدريبات الفرق على التعرف على نقاط الضعف في خطط الاستجابة وتطوير استراتيجيات لتحسين الأداء في حالات الطوارئ الحقيقية. كما يجب أن تتضمن الخطة آليات للتواصل مع الجهات المعنية والعملاء لضمان الشفافية وبناء الثقة بعد حدوث أي اختراق.

أفضل الممارسات لتأمين الأجهزة الصناعية الذكية من الاختراقات

تأمين الأجهزة الصناعية الذكية يتطلب اتباع مجموعة من أفضل الممارسات التي تساهم في تعزيز الأمان السيبراني. أولاً وقبل كل شيء، يجب تنفيذ سياسات قوية للتحكم في الوصول إلى الأنظمة الحساسة. يتضمن ذلك استخدام المصادقة متعددة العوامل لضمان أن الأشخاص المصرح لهم فقط هم من يمكنهم الوصول إلى المعلومات الحيوية.

ثانيًا، يجب على الشركات الاستثمار في تقنيات التشفير لحماية البيانات أثناء النقل والتخزين. يساعد التشفير في ضمان عدم إمكانية قراءة البيانات الحساسة حتى إذا تم الوصول إليها بشكل غير مصرح به. بالإضافة إلى ذلك، ينبغي إجراء تقييمات دورية للأمان واختبارات اختراق للكشف عن أي ثغرات محتملة ومعالجتها قبل أن يتمكن المهاجمون من استغلالها.

دور التدريب والتوعية في تعزيز أمان الأجهزة الصناعية الذكية

يعتبر التدريب والتوعية جزءًا أساسيًا من استراتيجية الأمان السيبراني للأجهزة الصناعية الذكية. يجب على الشركات تنظيم ورش عمل ودورات تدريبية للموظفين لتعريفهم بأحدث التهديدات وأساليب الحماية المتاحة. يساعد هذا التدريب الموظفين على التعرف على السلوكيات المشبوهة وكيفية التعامل معها بشكل صحيح.

علاوة على ذلك، ينبغي تشجيع ثقافة الأمان داخل المؤسسة حيث يشعر الموظفون بالمسؤولية تجاه حماية المعلومات الحساسة. يمكن تحقيق ذلك من خلال تقديم حوافز للموظفين الذين يساهمون في تعزيز الأمان أو الإبلاغ عن أي سلوكيات غير طبيعية. كلما زادت وعي الموظفين بأهمية الأمان السيبراني، زادت قدرة المؤسسة على التصدي للاختراقات المحتملة.

تأثير الاختراقات باستخدام البرامج الضارة على السلامة والبيئة

تؤثر الاختراقات باستخدام البرامج الضارة ليس فقط على العمليات الإنتاجية ولكن أيضًا على السلامة والبيئة. في بعض الحالات، قد تؤدي الهجمات إلى تعطيل الأنظمة التي تتحكم في العمليات الحيوية مثل التحكم في الآلات الثقيلة أو إدارة المواد الكيميائية الخطرة. إذا تم اختراق نظام التحكم في مصنع كيميائي، فقد يؤدي ذلك إلى تسرب مواد سامة أو حتى انفجارات.

بالإضافة إلى ذلك، يمكن أن تؤدي الاختراقات إلى تدهور البيئة نتيجة عدم القدرة على إدارة النفايات بشكل صحيح أو تسرب المواد الضارة إلى البيئة المحيطة. هذا لا يؤثر فقط على صحة العمال ولكن أيضًا على المجتمعات المحلية والنظم البيئية المحيطة بالمصنع.

تطورات مستقبلية في مجال حماية الأجهزة الصناعية من الاختراقات بواسطة البرامج الضارة

مع تطور التكنولوجيا وازدياد الاعتماد على الأجهزة الصناعية الذكية، يتوقع أن تتطور أساليب الحماية أيضًا لمواجهة التهديدات المتزايدة. من المتوقع أن تلعب تقنيات الذكاء الاصطناعي دورًا متزايدًا في تعزيز الأمان السيبراني من خلال تحليل البيانات الكبيرة وتحديد الأنماط السلوكية غير الطبيعية بشكل أسرع وأكثر دقة. كما يُتوقع أن تزداد أهمية التعاون بين الشركات والحكومات لتطوير معايير أمان موحدة للأجهزة الصناعية الذكية.

هذا التعاون يمكن أن يسهم في تبادل المعلومات حول التهديدات الحالية وتطوير استراتيجيات فعالة لمواجهتها. بالإضافة إلى ذلك، ستستمر الابتكارات في مجال التشفير وتقنيات المصادقة لتعزيز أمان البيانات وحمايتها من الاختراقات المحتملة. تعتبر هذه التطورات ضرورية لضمان سلامة وأمان الأجهزة الصناعية الذكية وضمان استمرارية العمليات الإنتاجية دون انقطاع بسبب التهديدات السيبرانية المتزايدة.

تتحدث مقالة على موقع الكرسان عن كيفية الاختراق باستخدام البرامج الضارة على أجهزة الأجهزة الصناعية الذكية. ولمزيد من المعلومات حول الاختراق والأمان السيبراني، يمكنك قراءة مقالة أخرى على الموقع تشرح كيفية استخدام Kali Linux في الهندسة الاجتماعية هنا.

إرسال التعليق